三角洲行动解机器码全攻略,破解束缚获得自由,三角洲行动解机器码全攻略:破解束缚获得自由,三角洲行动游戏

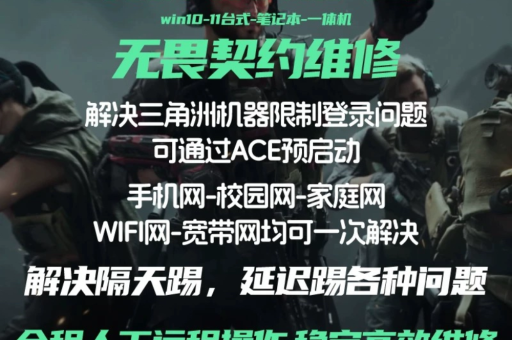

- 三角洲行动无畏契约pubg机器修复解除标记绝地求生频繁24电脑

- 2025-04-10 00:43:32

- 419

在科技飞速发展的今天,计算机技术已经深入到我们生活的方方面面,从日常办公到娱乐休闲,从工业生产到科学研究,计算机都扮演着不可或缺的角色,有时候我们会遇到一些限制和束缚,其中最常见的就是机器码所带来的限制,这些机器码仿佛一道道无形的枷锁,束缚着我们对计算机系统的完全掌控,让我们无法随心所欲地使用计算机的各项功能,通过“三角洲行动解机器码全攻略”,我们或许能够打破这些束缚,获得真正的自由。

初识机器码及其束缚

(一)机器码的定义与作用

机器码,是计算机能够直接识别和执行的二进制代码,它是计算机硬件与软件之间沟通的桥梁,每一条机器码都对应着计算机系统中的一个特定指令,这些指令控制着计算机的各种操作,如数据的读取、存储、运算等,从硬件层面来看,机器码是计算机内部电路状态的一种表示形式,它规定了计算机各个部件之间的交互方式和时序关系,从软件层面来看,操作系统、应用程序等都是通过编写机器码来实现其功能的。

(二)机器码带来的束缚

1、版权限制

在商业软件领域,软件开发商为了保护自己的知识产权,通常会采用加密技术对软件进行保护,其中就包括使用机器码来限制软件的使用,只有通过合法的授权和激活过程,才能获得相应的机器码,从而正常使用软件,如果没有获得授权,或者机器码被篡改、破解,软件就可能无法正常运行,这就给用户的使用带来了很大的不便。

2、系统限制

操作系统也会使用机器码来限制用户对系统资源的访问和使用,某些系统功能可能只对特定的用户组开放,或者对某些硬件设备进行限制,这些限制都是通过机器码来实现的,如果用户想要突破这些限制,就需要破解机器码。

3、安全限制

为了保证计算机系统的安全,操作系统和安全软件会使用机器码来检测和阻止恶意软件的入侵和攻击,这些安全措施在一定程度上保护了计算机系统的安全,但是也给用户的正常使用带来了一些限制,一些安全软件可能会误判正常的软件为恶意软件,从而阻止其运行,这就需要用户通过破解机器码来绕过这些安全限制。

三角洲行动的背景与目标

(一)三角洲行动的发起

随着计算机技术的不断发展,机器码所带来的束缚也越来越多,这给用户的使用带来了很大的不便,为了打破这些束缚,获得真正的自由,一群热衷于计算机技术的黑客和技术爱好者发起了“三角洲行动”,他们希望通过自己的努力,找到破解机器码的方法,让用户能够自由地使用计算机系统。

(二)三角洲行动的目标

1、破解机器码的加密算法

机器码的加密算法是限制用户使用软件和系统的主要手段之一,只有破解了这些加密算法,才能获得合法的机器码,三角洲行动的目标之一就是破解各种软件和系统所使用的加密算法,找到破解机器码的关键。

2、绕过系统安全限制

系统安全限制是为了保护计算机系统的安全而设置的,但是这些限制也给用户的使用带来了很大的不便,三角洲行动的目标之二就是绕过这些安全限制,让用户能够自由地使用计算机系统。

3、实现软件的自由分发

商业软件开发商通常会采用加密技术来限制软件的分发,这使得用户无法自由地分享和使用软件,三角洲行动的目标之三就是实现软件的自由分发,让用户能够自由地分享和使用自己喜欢的软件。

三角洲行动的破解方法与技术

(一)逆向工程技术

1、反汇编与反编译

反汇编是将机器码转换为汇编代码的过程,反编译是将汇编代码转换为高级语言代码的过程,通过反汇编和反编译技术,黑客可以深入了解软件的内部结构和工作原理,从而找到破解机器码的方法。

2、调试技术

调试技术是黑客在破解机器码过程中常用的技术之一,通过调试技术,黑客可以跟踪软件的运行过程,查看软件的内存状态和寄存器状态,从而找到破解机器码的关键。

(二)密码学技术

1、密钥破解

密码学中的密钥是加密算法的核心,只有破解了密钥,才能破解加密算法,黑客可以通过各种密码学攻击方法,如暴力破解、字典攻击、差分攻击等,来破解密钥,从而破解加密算法。

2、密码算法分析

密码算法是密码学的核心,只有深入了解密码算法的原理和结构,才能破解密码算法,黑客可以通过对密码算法的分析,找到密码算法的弱点和漏洞,从而破解密码算法。

(三)系统漏洞利用技术

1、缓冲区溢出漏洞

缓冲区溢出漏洞是操作系统和应用程序中最常见的漏洞之一,黑客可以通过缓冲区溢出漏洞来执行任意代码,从而绕过系统安全限制。

2、权限提升漏洞

权限提升漏洞是指黑客可以通过漏洞来提升自己的权限,从而获得对系统资源的完全控制权,黑客可以利用权限提升漏洞来破解机器码,获得合法的机器码。

三角洲行动的风险与挑战

(一)法律风险

破解机器码是一种违法行为,黑客可能会面临法律的制裁,在一些国家和地区,破解机器码甚至可能构成犯罪,这给三角洲行动带来了很大的法律风险。

(二)技术风险

破解机器码是一项技术难度很高的工作,需要黑客具备深厚的计算机技术功底和丰富的经验,如果黑客在破解过程中出现失误,可能会导致系统崩溃、数据丢失等问题,甚至可能会给用户带来更大的损失。

(三)安全风险

破解机器码可能会导致系统安全漏洞的暴露,黑客可以利用这些漏洞来入侵系统,窃取用户的隐私信息和财产,破解机器码也可能会导致软件的盗版和非法传播,这给软件开发商带来了很大的损失。

三角洲行动的未来展望

(一)技术发展趋势

随着计算机技术的不断发展,机器码的加密算法也在不断更新和改进,黑客需要不断学习和掌握新的技术和方法,才能破解机器码,随着人工智能和机器学习技术的发展,黑客也可以利用这些技术来提高破解机器码的效率和成功率。

(二)法律环境变化

随着全球对知识产权保护的重视程度不断提高,破解机器码的法律环境也在不断变化,破解机器码可能会面临更加严格的法律制裁,这给三角洲行动带来了很大的挑战。

(三)道德伦理考量

破解机器码是一种侵犯知识产权的行为,这涉及到道德伦理的考量,随着社会对知识产权保护的重视程度不断提高,黑客也需要更加注重道德伦理的考量,不能为了破解机器码而侵犯他人的知识产权。

“三角洲行动解机器码全攻略”为我们提供了一种破解机器码束缚的方法和思路,但是我们也需要认识到破解机器码所带来的风险和挑战,在未来的发展中,我们需要在技术、法律和道德伦理等方面不断探索和创新,才能实现真正的自由和发展,只有在合法合规的前提下,我们才能充分发挥计算机技术的优势,为人类社会的发展做出更大的贡献。