三角洲行动,解开机器码的秘密,突破桎梏获得自由,三角洲行动解机器码:突破获得自由的秘密技巧,三角洲行动游戏

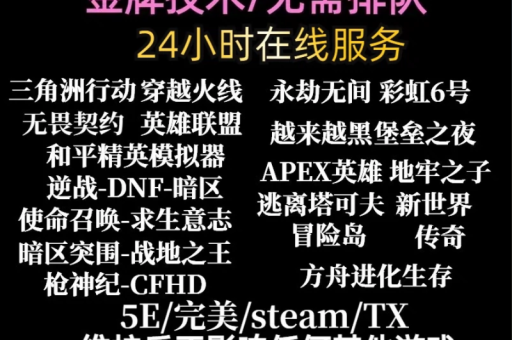

- 三角洲行动无畏契约pubg机器修复解除标记绝地求生频繁24电脑

- 2025-05-04 00:44:40

- 357

在数字化飞速发展的时代,机器码如同一个个神秘的枷锁,牢牢束缚着我们与自由之间的联系,在三角洲行动中,一群勇敢的探索者们发现了破解机器码的秘密技巧,开启了一扇通往自由之门的崭新通道。

揭开机器码的神秘面纱

机器码,作为计算机底层的指令代码,是计算机系统运行的基石,也是限制我们自由操控计算机系统的关键因素,这些由二进制数字组成的机器码,宛如一道道坚不可摧的壁垒,阻挡着我们随心所欲地使用计算机资源、运行自定义程序以及充分发挥硬件性能的脚步。

从普通用户的角度来看,每当遇到软件安装失败、系统功能受限、硬件驱动无法正常加载等问题时,往往就是机器码在作祟,它们像是调皮的精灵,故意设置障碍,让我们在数字化的世界里举步维艰,而对于开发者和黑客群体而言,破解机器码则成为了一项极具挑战性的任务,只有突破这道防线,才能真正实现对计算机系统的完全掌控和自由发挥。

三角洲行动的缘起

三角洲行动最初源于一群对计算机技术充满热爱和执着的研究者们,他们目睹了无数用户在机器码的桎梏下苦苦挣扎,却苦于找不到有效的破解方法,他们下定决心,组建起一支精锐的团队,展开了一场惊心动魄的破解机器码之旅。

在行动之初,团队成员们面临着重重困难,他们需要深入研究计算机的底层架构,了解机器码的生成原理和运行机制,这就像是在一片黑暗的迷宫中摸索前行,每一步都充满了未知和风险,但他们没有退缩,凭借着坚定的信念和扎实的技术功底,一点点地揭开机器码的神秘面纱。

突破的关键技巧

1、逆向工程的魔力

团队成员们运用逆向工程的技术,从已有的软件和系统中反向推导机器码的生成规则,通过对编译过程的深入分析,他们发现了编译器在将高级语言转化为机器码时所遵循的规律和模式,这就好比是找到了一把打开机器码宝库的钥匙,让他们能够窥探到机器码生成的奥秘。

在破解某个特定软件的机器码限制时,团队成员通过逆向工程分析该软件的编译过程,发现编译器在生成机器码时使用了一种特殊的加密算法,他们通过破解这种加密算法,成功地获取了该软件的机器码,从而突破了软件的限制,使其能够正常运行。

2、漏洞利用的艺术

计算机系统并非完美无缺,总会存在一些漏洞和缺陷,这些漏洞就像是机器码堡垒上的薄弱环节,只要找准时机,就能够一举攻破,团队成员们利用自己高超的漏洞利用技术,寻找系统中那些隐藏的漏洞,并巧妙地加以利用。

在某个操作系统版本中,团队成员发现了内核驱动程序中的一个内存访问漏洞,通过利用这个漏洞,他们能够绕过系统的安全机制,直接访问系统内核的机器码,这样一来,他们就可以对系统内核进行修改和调试,从而实现对机器码的破解和控制。

3、硬件破解的奥秘

除了软件层面的机器码破解,硬件层面的破解也是三角洲行动的重要组成部分,团队成员们深入研究计算机硬件的架构和工作原理,发现了硬件芯片中隐藏的机器码控制机制。

在破解某个特定硬件设备的机器码限制时,团队成员通过硬件破解技术,找到了硬件芯片中用于控制机器码的寄存器,他们通过修改这些寄存器的值,成功地绕过了硬件设备的限制,使其能够正常工作。

获得自由的喜悦

随着一个个机器码破解技巧的成功运用,三角洲行动团队逐渐突破了重重难关,解开了机器码的枷锁,他们欣喜若狂地看着那些曾经被机器码束缚的计算机系统重新焕发出自由的光彩。

用户们再也不用为软件安装失败、系统功能受限等问题而烦恼,他们可以随心所欲地安装和使用各种软件,充分发挥计算机的性能,开发者们也能够更加自由地编写和调试程序,不再受到机器码的限制,黑客们更是如鱼得水,利用破解的机器码技巧,开展各种有趣的实验和探索。

反思与展望

我们也不能忽视机器码破解所带来的风险和挑战,过度依赖破解技巧可能会导致系统的安全性降低,甚至引发安全漏洞和恶意攻击,在享受机器码破解带来的自由的同时,我们也应该加强系统的安全防护,确保计算机系统的稳定和安全。

展望未来,随着计算机技术的不断发展,机器码的破解也将不断面临新的挑战和机遇,三角洲行动团队将继续砥砺前行,探索更多破解机器码的秘密技巧,为用户带来更加自由和便捷的计算机使用体验,也希望更多的研究者和开发者加入到破解机器码的行列中来,共同推动计算机技术的发展和进步。

在三角洲行动的征程中,破解机器码不仅仅是一种技术挑战,更是一种对自由的追求和向往,通过破解机器码,我们打破了束缚,获得了自由,让计算机系统真正成为了我们手中的利器,让我们一起铭记三角洲行动的辉煌历程,期待着更多破解机器码的奇迹在未来上演。